Tempo estimado para a leitura: 8 minuto(s)

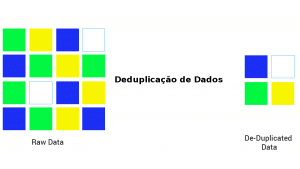

Essa é uma das conclusões que se pode chegar com base em pesquisa do Kasperskylab, em 2017, sobre a desordem digital.

O documento trata, principalmente, de informações guardadas em apps nos dispositivos móveis e que são “esquecidas”. E quando as empresas também esquecem de tomar ações relacionadas ao desligamento de funcionários a exposição ao perigo é muito grande.

O ambiente corporativo está envolto a conteúdo digital. E com a cultura do BYOD, torna-se mais desafiadora a tarefa de manter o controle sobre quais dados estão onde, quem tem acesso, de que modo e quando.

Um exemplo muito simples, aparentemente trivial, mas que pudemos perceber em algumas empresas em que atuamos na consultoria de TI:

O colaborador já foi desligado da empresa e ninguém se deu conta que a senha de seu e-mail deveria ter sido alterada – para não dizer que a conta de e-mail sequer deveria existir em alguns casos.

Já se deu conta de que informações estratégicas, contratos, novos clientes, arquivos com propriedade intelectual e muitos outros dados valiosos de sua empresa podem estar sendo acessados indevidamente neste momento?

Como proteger a sua empresa

A resposta está muito relacionada com o tamanho e a capilaridade dos dados de sua empresa.

Mas ter em mente o básico pode ajudar no contínuo processo de manter controle sobre o acesso aos dados.

a) Trace um mapa de dados, pessoas, dispositivos, períodos de uso da informação, credenciais e estratégias para tornar esses dados indisponíveis e salvaguardados;

b) determine o quão eficiente para a empresa é permitir que colabores acessem dados de fora da empresa ou de seus dispositivos pessoais. Considere que, infelizmente, é prática comum pessoas usarem senhas frágeis, compartilhar tais senhas com outros colegas, instalar apps com solicitam acesso a vários recursos do dispositivo e etc. Tais vulnerabilidades podem levar a incidentes de segurança como malwares e ransomwares.

c) crie regras de segurança no uso da TI e dos dados, torne estas regras muito bem conhecidas para os colaboradores e faça lembretes periódicos de tais regras devem ser seguidas.

d) backup, backup , backup !!!

São dicas simples e algumas conhecidas por, talvez, qualquer empresa mas algumas vezes negligenciadas.

Ter uma boa política de TI, uma equipe capaz na gestão dessa política e ferramentas eficientes como uma intranet para gerenciar dados e acessos, VPN, sistemas de backup e uma suíte de segurança – para citar algumas – são muito importantes.

Conclusão

A pesquisa, de âmbito mundial, revelou que 33% dos profissionais ainda podem acessar dados de seus antigos empregos. Também que 29% admitem compartilhar suas senhas.

São números preocupantes já que a informação é algo muito valioso na sociedade atual. Vários exemplos mostram como é perigosa a exposição de dados que não são de uso público.

Qualquer estratégia de proteção dos dados de sua empresa não vai ter o sucesso esperado se não houver um mindset nessa direção.

fonte: